Tvrđava pijeska koja je pokazala svijet ranjivosti i Spectre

- 1428

- 396

- Mr. Philip Bayer

Sadržaj

- Ranjivosti se nalaze svaki dan. Što je posebno u ovo dvoje?

- Uređaji na kojima su procesori potencijalno osjetljivi na napade?

- Postoje li virusi koji upravljaju padom i spektrom, te će zaštititi antivirus od njih?

- Koja je zaštita od odmrzavanja i spektra dostupna danas?

- Ažuriranja operativnih sustava

- Ažuriranja preglednika

Ranjivosti Meltdown i Spectre omogućuju zlonamjerni program koji nije ni obdaren povećanim privilegijama, pristupite cijeloj memoriji uređaja ili samo aplikacijama (Spectre) i krađu podataka koji su učitani u njega. Naime: lozinke, kriptografske ključeve, sadržaj osobne prepiske, dokumenata, fotografija ... što prijeti, mislim da je jasno postoje li načini zaštite od tih prijetnji danas?

Ranjivosti se nalaze svaki dan. Što je posebno u ovo dvoje?

Breesh u sigurnosti operativnih sustava i drugih softverskih proizvoda doista stalno nalaze. A mi, korisnici, s rijetkim iznimkama ne pratimo ove događaje, jednostavno postavljamo ažuriranja koja programeri šalju, a mi vjerujemo da smo u kući.Identifikacija ranjivosti u arhitekturi takvih naizgled zaštićenih uređaja kao što su procesori - izvanredni fenomen. Kako se ispostavilo, nitko na svijetu, uključujući najveće korporacije za proizvođače softvera i opreme, nije bio spreman za to. Stoga, čak i nekoliko tjedana nakon što je svijet saznao za Meltdown i Spectre, 75% računala još uvijek podliježe potencijalnoj prijetnji. To jest, oni se neće moći u potpunosti oduprijeti napadima u slučaju početka rada ovih ranjivosti.

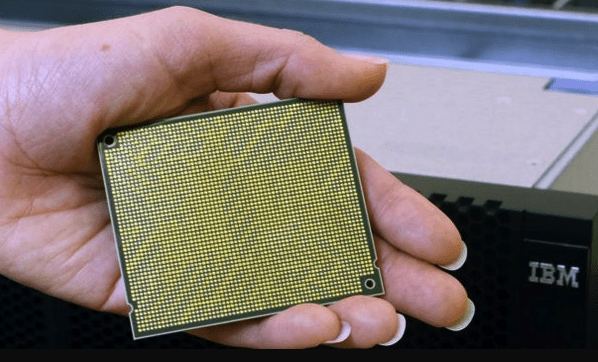

Uređaji na kojima su procesori potencijalno osjetljivi na napade?

Sljedeći CPU i SOC bili su ugroženi:

- Inteliran: Prijetnje kroz Spectre podliježu svim procesorima objavljenim nakon 1995. godine, počevši od Pentium Pro. Izuzeci - itanij i atom do 2013. godine. Zbog pada, svi sustavi na temelju CPO Duo (izdanje 2006.) i noviji mogu utjecati.

- AMD: Procesorima ove marke prijeti samo napadima kroz Spectre, ali ne i odmrzavanje. O kojoj seriji CPU -a govori, proizvođač nije izvijestio, ali najnoviji Ryzen i EPYC definitivno su pod prijetnjom.

- Arm64: Ranjivost je podložna uređajima temeljenim na Cortex-A8, A9, A15, A17, A57, A72, A73, A75, R7, R8, Apple A, Nvidia Tegra i drugi. Detaljnije informacije daju se na službenoj web stranici ARM.

- IBM Power 8 I 9.

Postoje li virusi koji upravljaju padom i spektrom, te će zaštititi antivirus od njih?

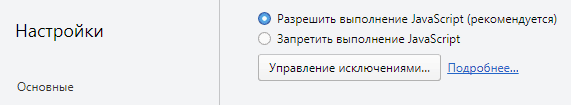

Epidemije zlonamjernog softvera koji upravljaju ranjivošću Meltdown -a i Spectra, još uvijek nisu zabilježene, ali još uvijek nema garancija da se neće pojaviti u bliskoj budućnosti. Jedan od vektora napada, najvjerojatnije u trenutnim uvjetima je JavaScript kod na internetskim resursima.Ako je vaš preglednik uključen u izvedbu scenarija JS (a on je uključen prema zadanim postavkama) i nema druge zaštite, možete retroaktivno saznati o infekciji kada vaše lozinke i povjerljivi podaci cure u tuđim rukama. A što je s antivirusom? Također ne jamči 100% sigurnost, jer nije tako jednostavno razlikovati eksploatacijsku padu i Spectre od ugledne aplikacije.

Do sada je zakrpa koja pokriva praznine u potpunosti instalirana u sustavu, ostaje samo nadati se vlastitom oprezu i mjerama kako bi se smanjila vjerojatnost napada koje su predložili programeri pojedinih softverskih proizvoda.

Koja je zaštita od odmrzavanja i spektra dostupna danas?

Ažuriranja operativnih sustava

U najgorem položaju danas su bili korisnici Windows Systems -a zasnovanih na CPU -u iz Intela. Prethodno objavljene ažuriranja za zatvaranje ranjivosti donijele su im puno problema, od kojih je najzanimljiviji smanjenje računalnih performansi. Manje uspješni prozori imaju ozbiljnije kvarove - stalno ponovno pokretanje, plavi ekrani smrti, pa čak i potpunu nemogućnost učitavanja operativnog sustava. Zbog masovnih pritužbi Microsoft je povukao ispravke, ali zauzvrat još nije ponudio ništa.Vlasnici AMD procesora imaju više sreće. Prva serija Microsoftovih zakrpa također je bila problematična, ali sada je situacija ispravljena, rješenje je pronađeno i testirano, još nema neispravnosti. Ali prije instaliranja korekcija, Microsoft preporučuje da se osigura da je njegova kompatibilnost s antivirusnim programom koji radi na stroju.

Vlasnici Apple uređaja na temelju Mac OS 10.13.2, TV OS 11.2 i iOS 11.2 također mogu ažurirati svoje sustave i živjeti mirno.

Osim dobavljača distribucije, sami proizvođači procesora pobrinuli su se i za korisnike Linuxa. Ovdje se prikupljaju dostupna rješenja za Intel platforme. Informacije o zaštiti sustava na AMD -u - ovdje.

Ažuriranja preglednika

Odluke koje su ponudili programeri web preglednika u stanju su smanjiti vjerojatnost napada putem zaraženih web lokacija na Internetu, ali ne jamče potpunu obranu, jer zlonamjerni softver može doći do uređaja na druge načine.

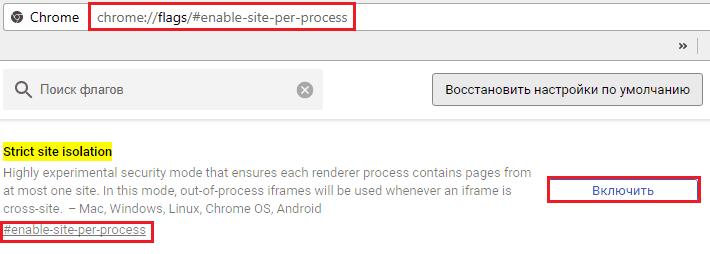

- Google Kroma i Opera. Ažuriranja programa protiv infekcije putem Meltdown -a i Spectra trenutno su u razvoju i bit će dostupna krajem siječnja. Uz njihovu instalaciju, Google savjetuje svim korisnicima preglednika na temelju Chromium -a da uključe funkciju izolacije web mjesta tako da se svaki web resurs otvori u zasebnom procesu.

- Stvarna verzija Mozilla Vatrogasce Sa zaštitom od rada ranjivosti već je objavljeno. Možete ga preuzeti ovdje.

- Zaštićeni preglednik Safari Dostupno za učitavanje s iste stranice na kojoj postoje ažuriranja sustava za Apple uređaje.

- Windows 7, 8 korisnika.1 i 10 se preporučuje za instaliranje ispravljenih verzija Internet Explorer 11 I Rub. Čak i oni koji ne koriste ove preglednike.

***

Sada se situacija formira tako da ni dobavljači opreme, niti programeri operativnih sustava ne mogu dati 100% jamstva za napade od napada kroz Meltdown i Spectre. Jedan od razloga su problemi kompatibilnosti zakrpa s mnogim softverskim proizvodima koji su otkriveni u procesu proučavanja ranjivosti i pokušaja stvaranja korekcija. Jedno je jasno: neće postojati univerzalna medicina za sve u bliskoj budućnosti, a problem možete radikalno riješiti samo zamjenom kompromitiranih procesora s novim koji još nisu stvoreni, što neće imati takve "crvotočine" u Njihova arhitektura.- « Chromium OS (Chrome OS) Preuzimanje, instalacija na USB flash pogon, postavka

- Kako saznati broj jezgara iz procesora »