Postavljanje OpenVPN na Windows i Ubuntu što, zašto i kako

- 1382

- 282

- Donald Willms

Sadržaj

- Opseg i prednosti OpenVPN

- Aparat za prijavu

- Prednosti

- OpenVPN postavljanje u sustavu Windows

- Instalacija i konfiguracija dijela poslužitelja

- Postavljanje dijela klijenta

- Spoj

- OpenVPN postavljanje pod Ubuntu

- Postavljanje dijela poslužitelja

- Postavljanje dijela klijenta

Internet je poput mora. Uz poslane podatke, kao brod tijekom putovanja, sve se može dogoditi: oni se mogu oštetiti, potonuti u protoku informacija ili postati plijen "gusara". Virtualne privatne mreže (VPN, VPN) pomažu se zaštiti posebno vrijednih podataka od krađe i gubitaka - sustavi zatvorenih kanala (tunela), koji su ugrađeni u drugu, veću mrežu. Jedna od vrsta VPN -a je OpenVPN.

Želite naučiti kako brzo i lako stvoriti virtualne privatne mreže? Razgovarajmo o prednostima OpenVPN protokola, kao i o postavkama poslužitelja i klijenta dijela Windows i Ubuntu u vlasništvu IT.

Opseg i prednosti OpenVPN

Aparat za prijavu

- Stvaranje sigurnih korporativnih mreža. Udaljenost između čvorova takvih mreža nije bitna.

- Zaštita informacija u otvorenim javnim mrežama.

- Veza s internetom nekoliko domaćina kroz zajednički pristupnik.

- Pristup zabranjenim web resursima.

Prednosti

- Sve je besplatno. Većina nas neće odbiti besplatni Wi-Fi u kafiću ili u parku, ali promet koji je prenosila takva veza nije zaštićen od presretanja. Besplatni OpenVPN usmjerit će ga na zatvoreni tunel, tako da vaše prijave, lozinke i druge tajne informacije definitivno neće voditi pogrešne ruke.

- Da biste svoju mrežu zaštitili, ne morate kupiti dodatnu opremu.

- Sav preneseni promet je komprimiran, što pruža veliku brzinu komunikacije (veća nego kada koristi IPSEC).

- Fleksibilne postavke za svu složenost omogućuju vam konfiguriranje VPN -a.

- Upotreba nekoliko pouzdanih algoritama šifriranja pruža vrlo visok stupanj zaštite podataka.

- Nije potrebna rekonfiguracija ili nepovezanost požara (mrežni zasloni) i NAT (tehnologija za pretvaranje IP adresa u TCP/IP mrežama).

- Protokol podržava sve glavne operativne sustave.

- Za instalaciju i postavke softvera, ne trebate duboko znanje o mrežnim tehnologijama, pa čak i s ne -specijalistom, potrebno je nekoliko minuta.

OpenVPN postavljanje u sustavu Windows

Instalacija i konfiguracija dijela poslužitelja

Budući da većina nas koristi Windows OS, upoznavanje OpenVPN tehnologije, započet ćemo s njom. Dakle, preuzmite odgovarajuću distribuciju sa službene stranice i pokrenite instalaciju.

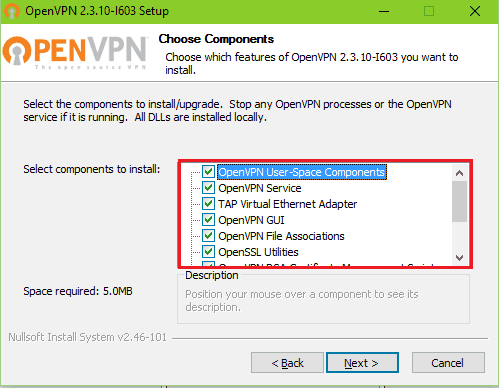

Na listi "Odaberite komponente za instaliranje"(Odaberite komponente za instalaciju) Označite sve.

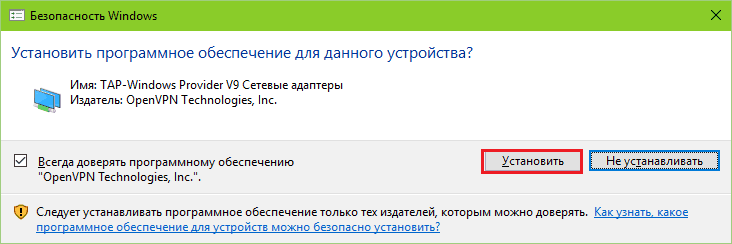

Pristanite instalirati upravljački program Adapter virtualne mreže Dodirnite Windows Adapter V9.

Instaliran? Sada ćemo stvoriti VPN ključeve i certifikate.

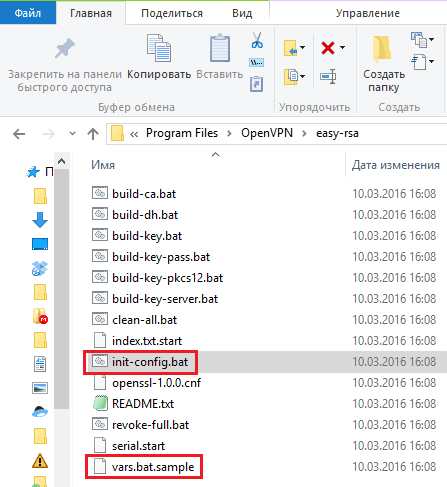

- Idemo na programe Programfiles %/OpenVPN/Easy -RSA katalog i pokrećemo datoteku paketa Init-konfig.Šišmiš - On je preslikao datoteku u istu mapu Varsi.Šišmiš.uzorak kao Varsi.Šišmiš. U budućnosti, paket timova Varsi.Šišmiš postavit će varijable za generiranje certifikata.

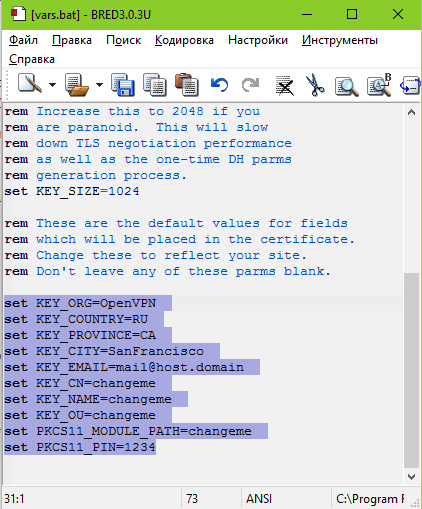

- Nakon stvaranja Varsi.Šišmiš Otvorite je s bilježnicom i propišite je u odabranim linijama (nakon "=") bilo koje podatke. Zadržemo promjene.

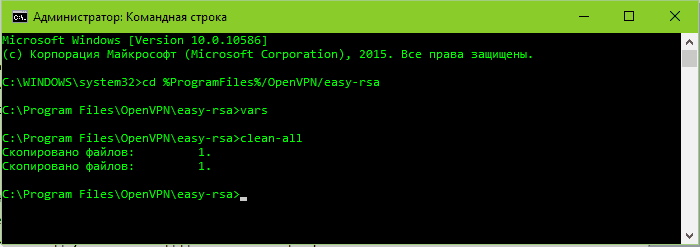

- Zatim pokrećemo naredbeni redak od administratora i slijedimo upute za prijelaz u /easy -rs (Cd %Programske datoteke%/OpenVPN/Lako-RSA). Nakon toga radimo uzastopno Varsi.Šišmiš I Čist-svi.Šišmiš (Učitavamo varijable i izbrišemo prethodno stvorene tipke).

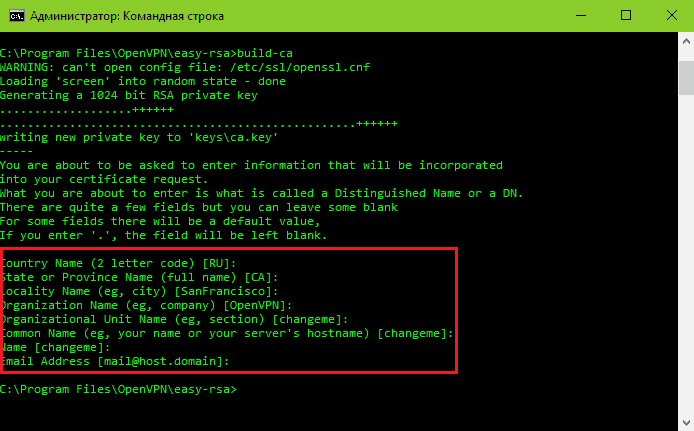

- Izvodimo paket naredbi Izgraditi-Ca.Šišmiš - Ovo će stvoriti novi glavni certifikat u katalogu ProgramFiles %/OpenVPN/Easy -RSA/Keys. Ispunite podatke o nazivu organizacije i tako dalje, koji je cirkuliran u snimci zaslona s okvirom, nije potrebno - samo pritisnite Enter.

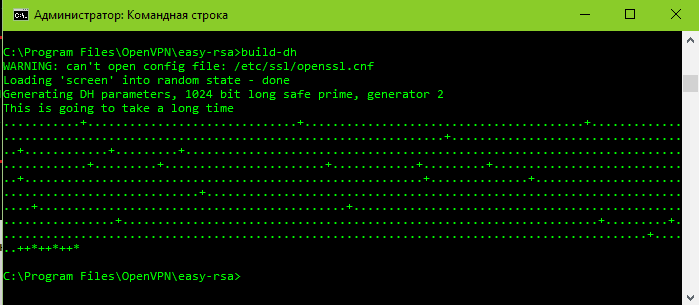

- Pokrenuti Izgraditi-Dh.Šišmiš - Ovo stvaramo ključ različitog helmana. Datoteka će se pojaviti u mapi /tipke DH1024.Pem.

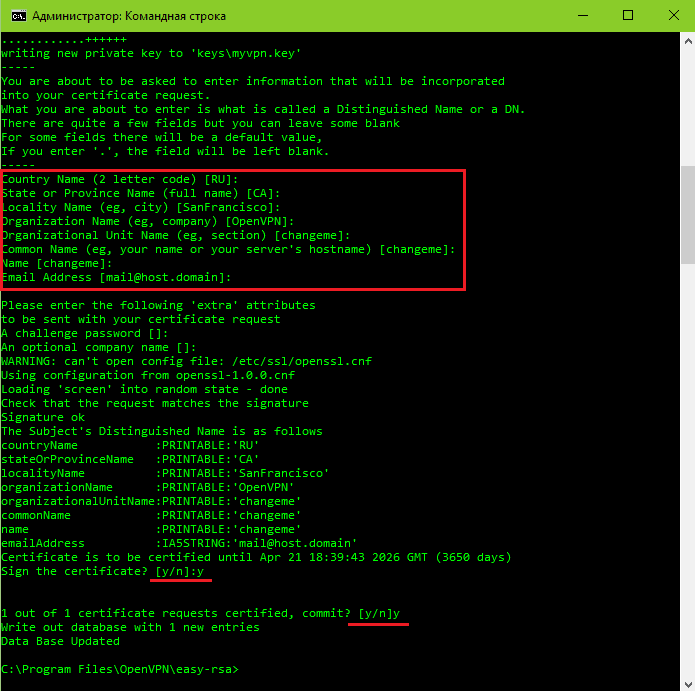

- Zauzvrat - Ključ poslužitelja: Slijedite upute Izgraditi-Ključ-Poslužitelj Myvpn ("Myvpn" je naziv poslužitelja, možete odrediti bilo koji drugi). Blok pitanja počevši od "imena zemlje", nedostaje nam, pritiskajući Enter. Na posljednja dva pitanja - "Potpišite potvrdu?"I sljedeće, odgovaramo" y ".

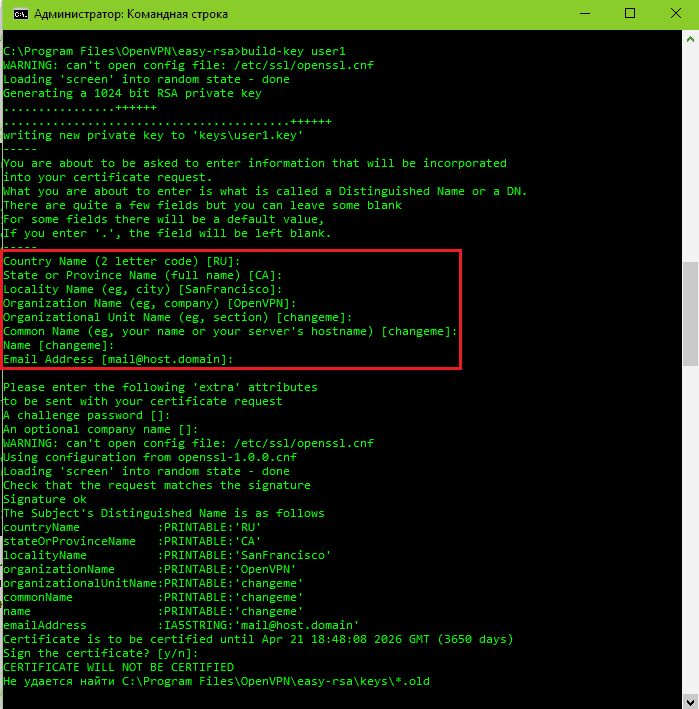

- Dalje, moramo dobiti ključ klijenta: Nastupamo Izgraditi-Ključ Korisnik1 (User1 - Naziv klijenta, možete zamijeniti drugom). Ako postoji nekoliko klijentskih računala, ponavljamo operaciju za sve, ne zaboravljajući promijeniti ime. Blok je zaokružio okvirom, kao i prije, gospođice.

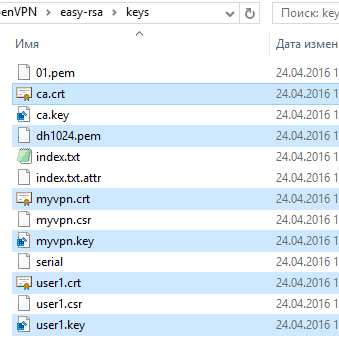

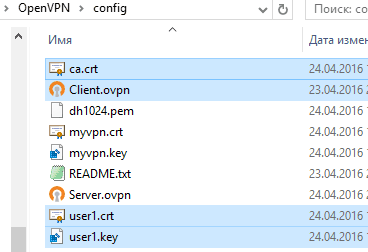

- Dalje, kopiramo iz mape /Lako-Rsa/Ključ V /OpenVPN/Konfigurirati Sljedeće datoteke: DH1024.Pem, Ca.Crt myvpn.Crt, Myvpn.Ključ, Korisnik1.Ključ, Korisnik1.Crt. Posljednja četiri mogu se pozvati na drugačiji način. Zašto, mislim, to je jasno.

- Sljedeće u istoj mapi stvaramo datoteku konfiguracije poslužitelja. U nastavku kopiramo u bilježnicu i, ako je potrebno, mijenjamo njihove parametre u naše. Dokument spremamo proširenjem .Ovpn i ime "Poslužitelj".

# Sučelje (l3-tunel)

Dev tun

# VPN protokol rada

Proto udp

# Rabljeni priključak (možete odrediti bilo koji besplatno)

Luka 1234

# Popis certifikata i ključeva (obratite pažnju na imena)

Ca ca.Crta

Cert myvpn.Crt

Ključ myvpn.Ključ

DH DH1024.Pem

# Vrsta šifriranja podataka

Cipher AES-256-CBC

# Označite raspon IP adresa

Poslužitelj 10.10.10.0 255.255.255.0

# Razina informacija o pucanju

Glagol 3

# Koristimo kompresiju

Comp-lzo

Ustrajani ključ

Ustrajati

Mssfix

# Postavite maksimalni broj ponovljenih događaja

Mute 25

# Broj istodobno povezanih kupaca (5)

Max-klijenti 5

# Sesija klijenta Life Life

Keepalive 10 120

# Vidljivost klijenata jedni drugima (dopušteno)

Klijent-klijent

# Identificirajte svaku adresu korisnika 1

Topološka podmreža

# Postavite kašnjenje prije dodavanja rute

Kašnjenje rute

#INEICITE ako želimo dati Internet. DNS adrese pišemo one koji su napisani u postavkama internetske veze.

Pritisnite "Redirect-Gateway def1"

Push "DHCP-Option DNS x.x.x.X "

Push "DHCP-Option DNS x.x.x.X "

Uz to, pročitajte direktive konfiguracije poslužitelja Ovdje.

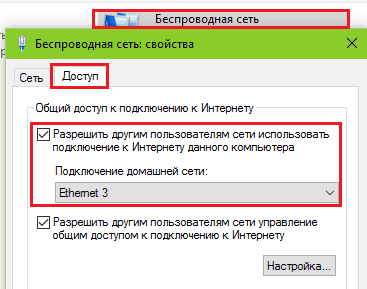

Zatim, za distribuciju Interneta, idemo u katalog mrežne veze, otvorimo svojstva sučelja koje proučava globalnu mrežu, idite na karticu "Pristup", stavite trag nasuprot"Dopustite drugim korisnicima da koriste ovu vezu .. "I odaberemo Adapter za TAP -Windows V9 virtualni adapter s popisa - po mom mišljenju ovo je Ethernet 3.

- Stvorite datoteku za konfiguraciju klijenta. Kopirajte sljedeći tekst u bilježnicu i spremite dokument s ekspanzijom .OVPN pod nazivom "klijent".

Klijent

Dev tun

Proto udp

# IP ili naziv domene VPN poslužitelja i priključka za vezu.

Daljinski x.x.x.X 1234

Ca ca.Crt

CERT User1.Crt

Ključni korisnik1.Ključ

Cipher AES-256-CBC

Comp-lzo

Ustrajani ključ

Ustrajati

Glagol 3

Ostale direktive konfiguracije klijenta Vidi Ovdje.

Postavljanje dijela klijenta

Instalirajte aplikaciju na klijentsko računalo. Zatim idite na poslužitelj, otvorite Katalog ProgramFiles %/OpenVPN/Config i kopirajte datoteke odatle Ca.CRT, klijent.OVPN, user1.Crta, Korisnik1.Ključ u mrežnoj mapi ili na USB flash pogonu. Prenosimo ih u sličnu mapu klijentskog stroja.

Spoj

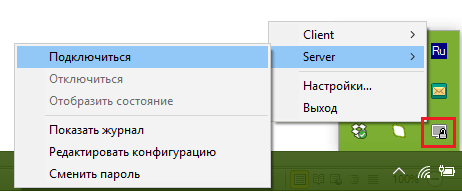

Da biste pokrenuli poslužitelj, na radnoj površini kliknite naljepnicu "OpenVPN GUI". U Triji će se pojaviti siva ikona. Kliknite ga desnom gumbom miša, odaberite izbornik naredbe "Poslužitelj"I"Spojiti".

Uz uspješnu vezu, ikona će promijeniti boju u zelenu. Uz neuspješno, kliknite na izbornik "Pogledajte časopis": To će ukazivati na pogrešku.

Povezanost klijenta izvodi se na isti način, samo umjesto "Poslužitelj"Odaberite u izborniku"Klijent".

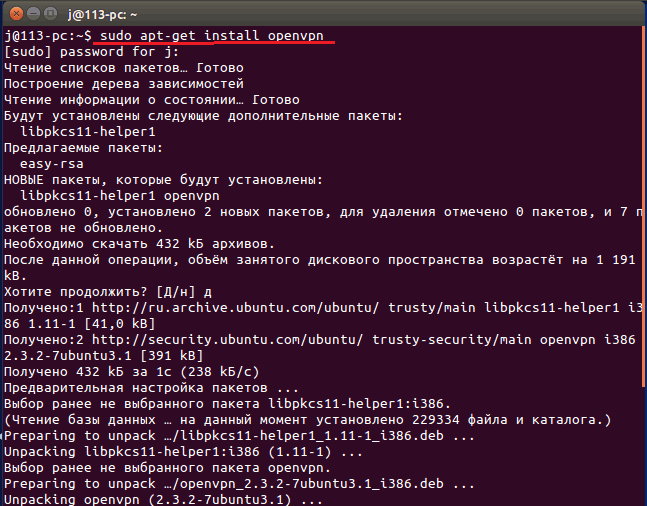

OpenVPN postavljanje pod Ubuntu

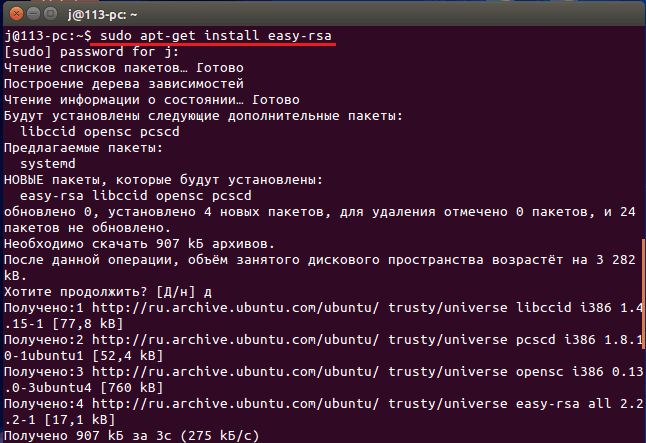

Započinjemo činjenicom da, kao na Windows, instaliramo paket OpenVPN na poslužitelj i klijentske strojeve. Direktiva instalacije verzije konzole putem terminala je sljedeća: Sudo apt-get instalirati otvorenipn. Po želji, možete instalirati grafičke verzije paketa iz centra Ubuntu Applications.

Međutim, najvažnija komponenta je Easy-RSA modul, dizajniran za generiranje certifikata i tipki, nije uključen u Linux-Display. Morat će se instalirati odvojeno, nakon što je dovršio naredbu: Sudo Prikladan-Dobiti Instalirati Lako-RSA.

Postavljanje dijela poslužitelja

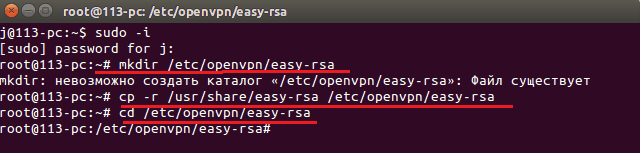

- Nakon instaliranja programa i dodatnog modula, stvaramo katalog "Lagano -rs"U mapi /itd. /OpenVPN: Sudo mkdir/etc/openvpn/easy -rsa. Kopirajte sadržaj s mjesta instalacije: Cp -r/usr/share/easy -rs/etc/openvpn/easy -rsa.

- Zatim idite na novi katalog: Cd/etc/openvpn/easy -rs/ i počnite stvarati certifikate i ključeve.

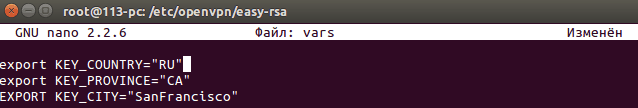

- Otvorite varijabilne datoteke vars pomoću uređivača nano konzole (analogni vars.Šišmiš u Windows) i uvozi u njega iste podatke kao i u VARS -u.Bat, s promijenjenim vrijednostima:

Key_country = ru

Key_provincy = ca

Key_city = sanfrancisco

Key_org = OpenVPN

Key_email = poš[email protected]

Key_cn = changeme

Key_name = changeme

Key_ou = changeme

Pkcs11_module_path = changeme

Pkcs11_pin = 1234

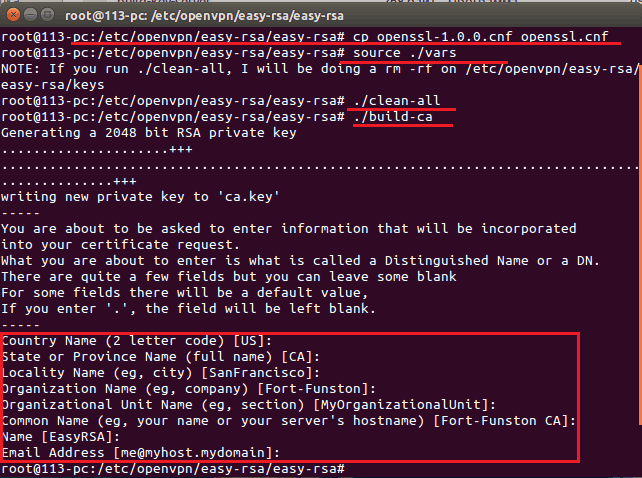

- Kopirajte kriptografski paket OpenSSL: CP OpenSSL-1.0.0.CNF OpenSL.CNF.

- Preuzimamo varijable iz VARS -a: Izvor ./Varsi.

- Izbrišemo prethodno stvorene podatke: ./Čist-svi.

- Stvorimo novu glavnu potvrdu: ./Izgraditi-Ca. Blok pitanja u okviru koji nam nedostaje.

- Slijedite - ključ Diffe Helmana: ./Izgraditi-Dh.

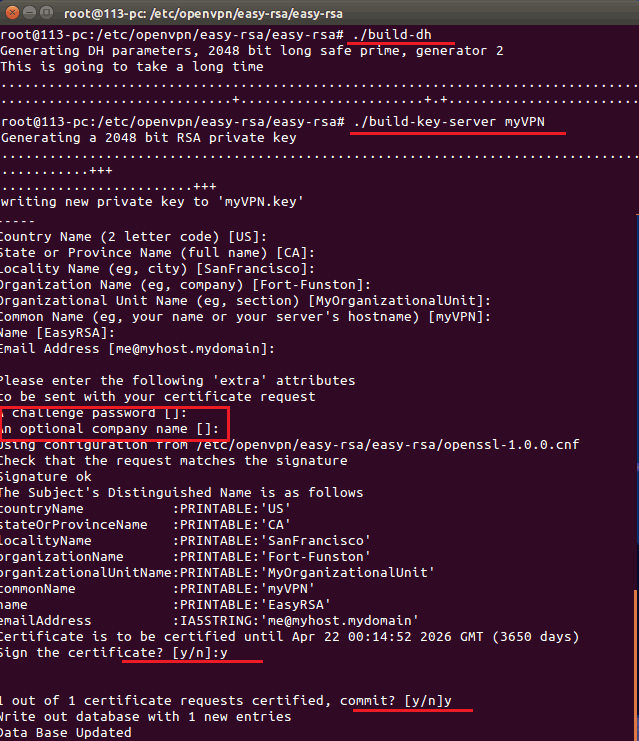

- Iza nje je certifikat poslužitelja: ./Izgraditi-Ključ-Poslužitelj Myvpn (Myvpn je, kao što se sjećate, ime, možda imate drugačije). Prolazimo namjenski blok (smanjen je na snimci zaslona), odgovaramo na posljednja 2 pitanja "Y".

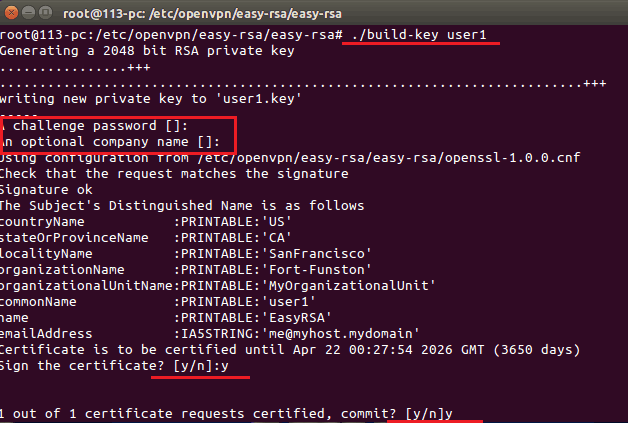

- Posljednje kreiramo certifikat klijenta: ./Izgraditi-Ključ Korisnik1 (umjesto "user1" možete smisliti drugo ime). U isto vrijeme, opet nam nedostaje blok dodijeljen na projekciji i odgovorimo na "Y" na posljednja dva pitanja.

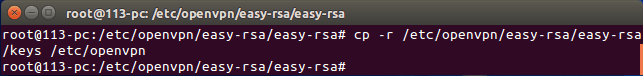

Sve stvorene ključeve i certifikati sačuvani su u potkatalu /itd/OpenVPN/Lako-Rsa/Ključ. Premještamo ih u mapu /OpenVPN: CP -r/etc/OpenVPN/Easy -rs/Keys/etc/OpenVPN.

U završnoj fazi stvaramo konfiguracijsku datoteku poslužitelja u /itd. /OpenVPN mapi: Nano /itd/OpenVPN/Poslužitelj.Cvjetati i ispunite ga na isti način kao što je ispunio sličan dokument na Windowsima. Jedina razlika su drugi načini:

CA/ETC/OpenVPN/KEYS/CA.Crt

DH/etc/OpenVPN/KEYS/DH2048.Pem

Cert/etc/openvpn/keys/myvpn.Crt

Ključ/etc/otvorenipn/keys/myvpn.Ključ

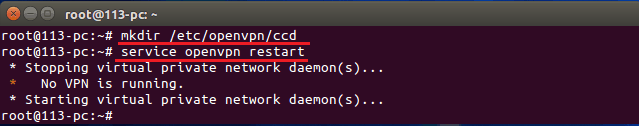

Konačno, stvaramo katalog za konfiguraciju klijentskih strojeva: MKDIR/ETC/OpenVPN/CCD, I Pokrećemo poslužitelj: Service OpenVPN Start.

Ako se poslužitelj ne pokrene, u konfiguraciji se vjerojatno napravi pogreška. Informacije o problemu mogu se pogledati u dokumentu/var/log/otvorenipn.Dnevnik s naredbom Rep -f/var/log/otvorenipn.zapisnik.

Postavljanje dijela klijenta

Nakon instaliranja aplikacije na klijentskom stroju, prenosimo ključ i certifikate generirane na poslužitelju na poslužitelju i kreiramo config.

Ključ i certifikati - Ca.Crt, Korisnik1.Crt I Korisnik1.Ključ, su u mapi/etc/otvorenipn/tipke. Kopirajte ih na USB flash pogon i umetnite ih u istoimenu mapu na računalu klijenta.

Konfiguracijska datoteka stvara se pomoću Nano: Nano/etc/OpenVPN/klijent.Cvjetati, i popunite na Windows modelu. Ne zaboravite propisati prave načine u njemu:

CA/ETC/OpenVPN/KEYS/CA.Crt

DH/etc/OpenVPN/KEYS/DH2048.Pem

Cert/etc/openvpn/keys/user1.Crt

KEY/etc/OpenVPN/KEYS/User1.Ključ

Sve je spremno. Za povezivanje s poslužiteljem koristimo istu naredbu: Service OpenVPN Start.

***

Uputa se ispostavila dugačka, ali zapravo izvedba ovih radnji traje 5-10 minuta. Detaljnije informacije o radu s OpenVPN -om su u odjeljku "Dokumentacija"Službeno mjesto prijave. Pokušajte i uspjet ćete!

- « Nije bilo moguće uspostaviti Skype vezu kako se riješiti pogreške

- Što je hashtagovi? Kako i gdje ih koristiti? »